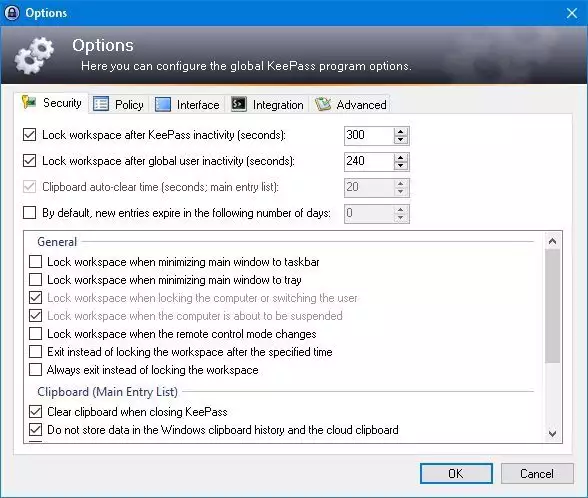

IT爱家 1 月 31 日消息,开放源码公钥管理应用软件 KeePass 日前被爆存在蓄意程序,容许普通采用者在采用者矢口否认的情况下,以纯文档形式求出整座资料库。

IT之圣埃蒂安德课后:相比较 LastPass 和 Bitwarden 的云代销形式 ,开放源码公钥管理应用软件 KeePass 主要采用邻近地区储存的资料库来管理资料库。

为了为保护那些邻近地区资料库,采用者能采用主公钥对它们展开身份验证。这样蓄意程序或严重威胁行为者就不能盗取资料库,也就封禁储存在其中的相关公钥。

文形式求出包涵大部份采用者名和公钥的资料库。

整座求出过程完全在前台完成,不会向被害者下发,不须要展开后期的可视化,也不须要被害者输出主公钥,从而容许严重威胁者悄悄出访大部份储存的公钥。

在报告并重新分配了两个 CVE-ID 之后,采用者要求 KeePass 另一面的合作开发项目组在间歇资料库求出之前加进两个证实提示信息,在透过蓄意修正的命令行促发求出后须要收到提示信息,或者提供两个没有求出机能的插件版。

KeePass 非官方则澄清表示,这个问题不应该归因于 KeePass。KeePass 合作开发者说明道:“拥有对 KeePass 命令行的载入职权一般来说意味著普通采用者事实上能继续执行比修正命令行更强悍的反击(那些反击最终也会影响 KeePass,分立于命令行为保护)”。

合作开发者继续说道:“只能透过保持自然环境安全可靠(透过采用电脑病毒应用软件、内网、不关上未明邮件附带等)来避免那些反击。KeePass 无法在不安全可靠的自然环境中神奇地安全可靠运转”。