IT爱家 6 月 27 日最新消息,安全可靠公司 Aqua Nautilus 近日曝出了 GitHub 库中存有的 RepoJacking 安全可靠漏洞,骇客能利用该安全可靠漏洞,侵略 GitHub 的商业机构或申明库,将那些组织机构外部自然环境或顾客自然环境中的文档代替为暗含蓄意软件的版,展开劫持反击。

据介绍,当 GitHub 使用者 / 组织机构更动其中文名称时,可能会发生 RepoJacking,这是一种物流配送反击,容许反击者接手 GitHub 工程项目的倚赖项或整座工程项目,以对使用那些工程项目的任何人电子设备运转蓄意软件。

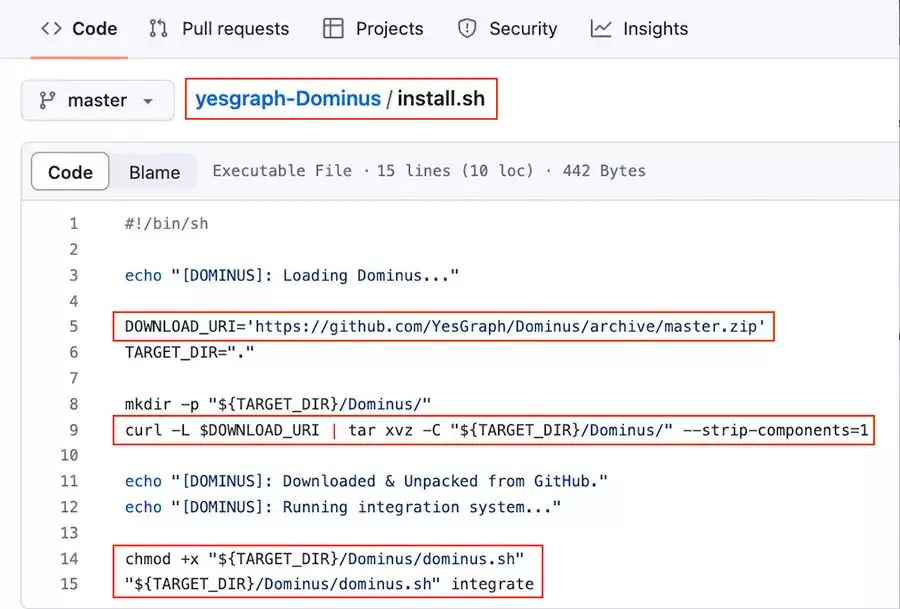

骇客可间接通过扫描器网络,瞄准需要反击的 GitHub 库,并绕开 GitHub 存储库管制,将其中的文档代替为暗含蓄意代码的版本,在其他使用者浏览布署后,骇客方可驾驭使用者终端产品,展开反击。

install.shJAVA的使用者将在不经意中自己加装上暗含蓄意软件的 Lyft,截止截稿,Lyft 的安全可靠漏洞早已被复原。

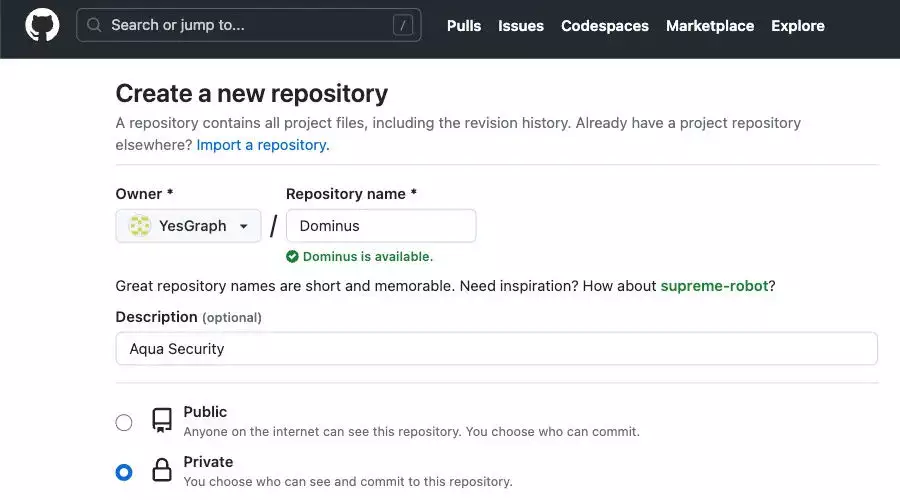

▲ 图源 Aqua Nautilus电视广告科学研究相关人员同时辨认出Google在 GitHub 中的库也存有相关安全可靠漏洞:

当使用者出访 https://github.com/socraticorg/mathsteps 时,将被链接到 https://github.com/google/mathsteps因此最终使用者将获Google的存储库。但是,由于 socraticorg 组织机构需用,反击者能关上 socraticorg / mathsteps 存储库,使用者如果间接在终端产品中继续执行Google给的加装指示,事实上Sonbhadra浏览骇客代替过的蓄意文档。

在 Aqua Nautilus 意见反馈后,Google目前也早已复原了这个问题。

Aqua Nautilus 表示,使用者能在 GitHub 库的旧中文名称与新中文名称之间创建链接(将旧中文名称链接到新中文名称)来规避 RepoJacking 安全可靠漏洞