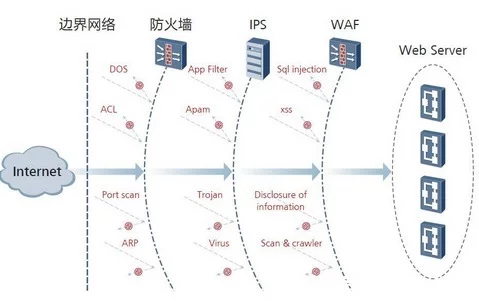

佛塔液晶怎样加进完全免费waf内网?

那时愈来愈多的人的伺服器已经开始采用佛塔液晶,但刚已经开始采用时能辨认出佛塔液晶并无法完全免费采用便携式的内网,而后历经介绍辨认出原本佛塔液晶在6.x版以后的版中便携式了Nginx内网机能,到了6.x后,为的是推展收费项目版的内网应用程序,非官方把那个完全免费的内网出口处给暗藏了。

实际上除订阅的内网应用程序以外,小贴士辨认出除三种形式能采用完全免费的Nginx内网机能:两个是能在液晶插件里头搜寻“内网”能找出服务器端的完全免费内网应用程序,进占液晶加装就能采用。

除一类形式是迈入被暗藏的nginx内网组件,上面重点项目讲下怎样迈入暗藏的内网。

佛塔实用性NGINX,预设的佛塔液晶是加装了ngx_lua_waf组件的,在6.0以内的版中,佛塔液晶却是校对了ngx_lua_waf组件,该怎样在佛塔液晶6.X中迈入暗藏的nginx内网。

第二步:NGINX实用性修正

1、关上(应用软件管理工作 > Nginx > 增设 > 实用性修正)

2、在源标识符中搜寻:#include luawaf.conf;找出下列标识符:

http

{

include mime.types;

#include luawaf.conf;3、拿掉后面的 # 记号(“#”代表者注解),留存并再次启动 Nginx。

4、再次读取nginx,方可迈入WAF内网。

第三步:实用性截击准则

关上液晶的文档管理工作,步入 /www/server/nginx/waf 目录,里头的 config.lua 文档就是内网的实用性文档。每一项的具体含义如下所示:

RulePath=”/www/server/panel/vhost/wafconf/”–waf 详细准则存放目录(一般无需修正)

attacklog =“on”–是否迈入攻击日志记录(on 代表者迈入,off 代表者关闭。下同)

logdir =”/www/wwwlogs/waf/”–攻击日志文档存放目录(一般无需修正)

UrlDeny=“on”–是否迈入恶意 url 截击

Redirect=“on”–截击后是否重定向

CookieMatch=“off”–是否迈入恶意Cookie截击

postMatch=“off”–是否迈入 POST 攻击截击

whiteModule=“on”–是否迈入 url 白名单

black_fileExt={“php”,“jsp”}–文档后缀名上传黑名单,如有多个则用英文逗号分隔。如:{“后缀名1”,“后缀名2”,“后缀名3”……}

ipWhitelist={“127.0.0.1”}–白名单 IP,如有多个则用英文逗号分隔。如:

{“127.0.0.1”,“127.0.0.2”,“127.0.0.3”……}下同

ipBlocklist={“1.0.0.1”}–黑名单 IP

CCDeny=“off”–是否迈入 CC 攻击截击

CCrate=“300/60”–CC 攻击截击阈值,单位为秒。”300/60″代表者60秒内如果同两个 IP 访问了300次则拉黑

实用性文档中,RulePath 项对应的文档夹里存放的是具体的截击准则。文档夹下有着相关的准则文档。作用解析如下:

args –GET 参数截击准则

blockip –无作用

cookie –Cookie截击准则

denycc –无作用

post –POST 参数截击准则

returnhtml –被截击后的提示页面(HTML)

url –url 截击准则

user-agent –UA 截击准则

whiteip –无作用

whiteurl –白名单网址

第三步:完成上述修正后,再次启动Nginx就完成了waf内网的迈入。

注意事项:

1、文档中除 returnhtml(截击提示页面)以外,其它的内容都是正则准则的,除非对正则准则的写法比较熟悉,否则就不要随便更改。

2、修正内容必须,再次读取 Nginx。